CYBERSÄKERHET & JURIDIK

Säkerhetsgranskningar inklusive penetrationstester

Skydda din organisation genom regelbundna säkerhetsgranskningar. Våra erfarna säkerhetsexperter hjälper dig att kontrollera IT-system och kritiska verksamhetsfunktioner.

I vår snabba, ständigt föränderliga värld ställs höga krav på kontinuerlig kontroll av företagens cybersäkerhet. Dessa krav kommer inte bara från den egna organisationen utan i minst lika hög grad från kunder, samarbetspartners, myndigheter, standarder och författningar.

Ofta är det en fördel att ta in en oberoende tredje part som kan göra objektiva analyser som tar hänsyn till alla aspekter. Våra erfarna säkerhetsexperter hjälper er att kontrollera organisationens IT/OT-system och kritiska verksamhetsfunktioner. Vi identifierar era specifika behov och genomför anpassade granskningar och tester, både manuella och, vid behov, automatiserade. På så sätt säkerställs att granskningen/testet fokuserar på det som är mest relevant och kritiskt för just er verksamhet. Resultatet ger en tydlig bild av säkerhetsläget och konkreta underlag för eventuella åtgärder. Avrapportering inkluderar både en skriftlig rapport och muntlig presentation av testresultatet.

Det här kan vi hjälpa dig med

Typer av tjänster vi kan erbjuda

Säkerhetsgranskningar inkl. penetrationstester och säkerhetstester

Säkerhetsgranskningar och tester genomförs manuellt och kompletteras med automatiserade tester när det är lämpligt.

- Webbapplikationer och API

- Mobilapplikationer

- Nätverk

- Moln

- Infrastruktur

- IoT/OT

- LLM

Red Team-övningar

En red team-övning är en realistisk och omfattande säkerhetstest där experter agerar som verkliga angripare för att avslöja och exploatera svagheter i din organisation. Genom att utsätta dina system och processer för verklighetstrogna attacker kan du upptäcka risker innan de utnyttjas, stärka ditt försvar och säkerställa att din verksamhet är skyddad mot framtida hot. Detta ger dig trygghet, minskar sårbarheter och sparar både tid och pengar i det långa loppet.

Uppfylla krav och efterlevnad

Behöver ni genomföra tekniska tester för att uppfylla Dora-krav – eller ligga steget före andra regelverk som NIS2? Vårt testprogram för digital operativ motståndskraft ger er den hotmodellering och tekniska verifiering ni behöver. Läs gärna vårt tjänsteblad "Program för testning av digital motståndskraft" som finns länkat nedan för alla detaljer.

Metodik

Oavsett omfattningen av penetrationstestet ger resultatet god insikt i de testade systemens säkerhetsrisker.

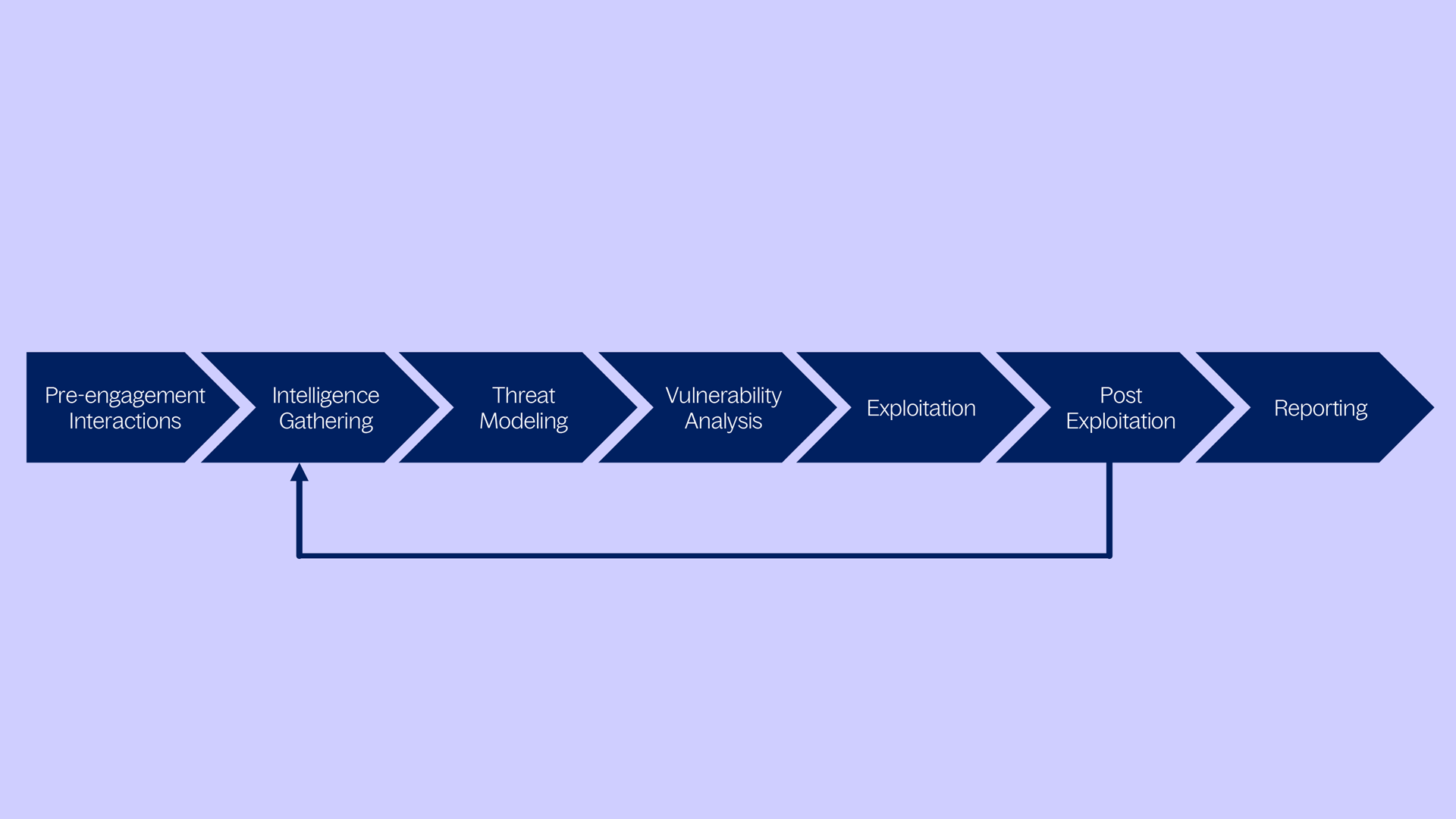

Knowit arbetar enligt en egenutvecklad metodik för penetrationstester som är baserad på PTES (Penetration Testing Execution Standard). Genom att följa denna metodik kan vi vara tydliga i vår omfattning, vårt utförande och det förväntade resultatet.

Läs mer:

Blogg: Att testa tillgångshantering med Attack Surface Profiling

Blogg: Sårbarhetsrapportering – En balansgång mellan säkerhet, ansvar och etik

Blogg: When Nothing Goes Right, Go Left

Blogg: Red team – laget som sätter hoten i schack (del 1)

Blogg: Säkerställ er digitala motståndskraft – testning av IKT-verktyg och system

Behöver ni hjälp?

Vi finns här för hela transformationen, hör gärna av dig så kan vi diskutera var ni är idag och var ni är på väg.

Pernilla Sander

Säljkontakt för cybersäkerhet och juridik